...

| Expandera | ||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|

| ||||||||||||

|

SITHS eID-appen på tunna klientplattformar

...

| Expandera | ||

|---|---|---|

| ||

Inloggning till virtualiseringsplattform (VMware & Citrix)Användaren ska kunna använda SITHS Autentisering för åtkomst till virtualiserad desktop, där användarens enhet kan vara en tunn klient. Inloggning till den virtualiserade klientplattformen (typiskt Windows 10) antas hanteras av virtualiseringsplattformen själv (konfigurationsarbete som behöver göras i wmware och i IdP som ansluts till vmware).

a. https://mobiltsiths.ineratest.org Logga in i VMware miljön med Windowsklient och SITHS-kort

Resultat: Logga in i VMware miljön med Mobilklient och Mobilt SITHS eID

Resultat:

Logga in i VMware miljön med mTLS

Resultat:

Inloggning till e-tjänst från virtualiseringsplattform (VMware)Inloggning till e-tjänst (SP via IdP) från den virtualiserade klientplattformen. SITHS eID Windowsklient behöver kunna kommunicera med kortläsare via PC/SC, dvs. förutsättningar för detta måste virtualiseringsplattformen tillhandahålla.

Logga in i en e-tjänst med Windowsklient

Resultat:

Logga in i en e-tjänst med Mobilklient

Resultat:

Logga in i en e-tjänst med mTLS

Resultat:

Logga in i flera e-tjänster (SSO, samma IDP)Resultat:

Logga in i flera e-tjänster (SSO, olika IDPer)Resultat:

|

Kända fel

| Expandera | ||||

|---|---|---|---|---|

| ||||

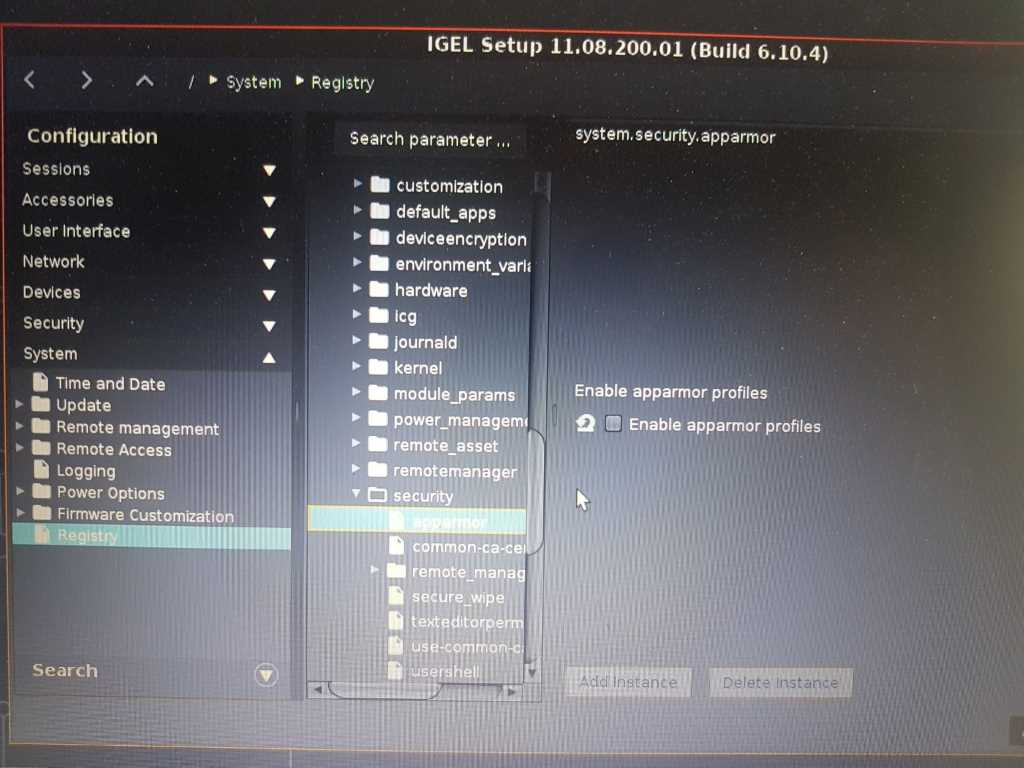

Säkerställ att denna tjänst är startad och körs automatiskt på servern. SAC PKCS#11 fungerar/startar inte på IGEL OSFör att SAC PKCS#11 ska tillåtas köras på IGEL OS måste system.security.apparmor inaktiveras. Detta kan antingen göras i via IGEL UMS eller i samband med Setup av IGEL OS. |

SITHS på tunna klientplattformar tillsammans med Net iD och Dubbelriktad TLS/Mutual TLS (mTLS)

...