Nätverksinställningar

Nedan hittar du information om om vilka Domännamn, IP-adresser, Subnät, Portar och protokoll som används samt en konnektivitetsmatris

Konnektivitet

- Användarnas SITHS eID-klienter behöver kunna kommunicera med SITHS eID Portal, Mina sidor, Certificate Services och Autentiseringstjänsten

- För att kunna utfärda/administrera Mobilt SITHS eID så måste användarnas browser kunna komma åt SITHS eID Mina sidor den instans av Ineras IdP som SITHS eID Portal och Mina sidor använder sig av för autentisering.

- Organisationer som sitter på Sjunet och internet samtidigt behöver välja över vilket nät och hur trafiken skall routas (se avsnitt Nätverksinställningar för tjänster inom identitet och åtkomst#sjunet)

Detta kan sammanfattas på matrisform.

| Kommunikation behövs mellan.. | eID klient | Autentiseringstjänst | SITHS eID Portal/Mina sidor | Browser | Ineras IdP | Lokal IdP |

| SITHS eID-app |

| ja | ja |

|

|

|

| Autentiseringstjänst SITHS | ja |

|

|

| ja | ja |

| SITHS eID Portal/Mina sidor | ja |

|

| ja | ja |

|

| Browser |

|

| ja |

| ja |

|

| Ineras IdP |

| ja | ja | ja |

|

|

| Lokal IdP |

| ja |

|

|

|

|

IP-adresser

IPv4

- 82.136.182.0/24

- 82.136.183.0/24

IPv6

IP-adresser per miljö

Visa IP-adresser per miljö och tjänst

| Miljö | Tjänst | Domännamn | Adress (IPv4) | Ny adress från hösten 2023 | Adress (IPv6) |

|---|

| TEST | IdP för autentisering | Landningssida https://idp.ineratest.org

| 82.136.182.16 |

|

|

|---|

mTLS https://secure.idp.ineratest.org https://secure0.idp.ineratest.org https://secure1.idp.ineratest.org ...osv. https://secure9.idp.ineratest.org | 82.136.182.27

|

|

|

| Autentiseringstjänst SITHS för autentisering med SITHS eID-apparna | Anslutande SITHS eID-app https://authservice.test.siths.se

| 82.136.183.38 |

|

|

Anslutande IdP https://secure-authservice.test.siths.se | 82.136.183.40 |

|

|

| Testportal | https://test.idp.ineratest.org | 82.136.182.16 |

|

|

| Personuppgiftstjänstens användargränssnitt | https://pu.ineratest.org https://ws.pu.ineratest.org https://api.pu.ineratest.org | 82.136.182.17 |

|

|

| /wiki/spaces/CHDOK/pages/3475353158 | https://sparradmin.ineratest.org https://ws.sparradmin.ineratest.org https://ws.sparrtjanst.ineratest.org | 82.136.182.18 |

|

|

| Samtyckestjänst | https://samtyckestjanst.ineratest.org https://ws.samtyckestjanst.ineratest.org | 82.136.182.19 |

|

|

| Loggtjänst | https://loggtjanst.ineratest.org https://ws.loggtjanst.ineratest.org | 82.136.182.20 |

|

|

| QA | IdP för autentisering | Landningssida https://idp.ineraqa.org | 82.136.182.9 |

|

|

|---|

mTLS https://secure.idp.ineraqa.org https://secure0.idp.ineraqa.org https://secure1.idp.ineraqa.org ...osv. https://secure24.idp.ineraqa.org | 82.136.182.9 | From 12/9-2023: 82.136.182.29 |

|

| Autentiseringstjänst SITHS för autentisering med SITHS eID-apparna | Anslutande SITHS eID-app https://authservice.qa.siths.se

| 82.136.183.71 |

|

|

Anslutande IdP https://secure-authservice.qa.siths.se | 82.136.183.72 |

|

|

| Testportal | https://test.idp.ineraqa.org | 82.136.182.9 |

|

|

| Personuppgiftstjänstens användargränssnitt | https://pu.ineraqa.org https://ws.pu.ineraqa.org https://api.pu.ineraqa.org | 82.136.182.21 |

|

|

| Spärradministration | https://sparradmin.ineraqa.org https://ws.sparradmin.ineraqa.org https://ws.sparrtjanst.ineraqa.org | 82.136.182.23 |

|

|

| Samtyckestjänst | https://samtyckestjanst.ineraqa.org https://ws.samtyckestjanst.ineraqa.org | 82.136.182.22 |

|

|

| Loggtjänst | https://loggtjanst.ineraqa.org https://ws.loggtjanst.ineraqa.org | 82.136.182.24 |

|

|

| PROD | IdP för autentisering | Landningssida https://idp.inera.se | 82.136.182.2 |

|

|

|---|

mTLS https://secure.idp.inera.se https://secure0.idp.inera.se https://secure1.idp.inera.se ...osv. https://secure24.idp.inera.se | 82.136.182.2 | From 26/9-2023: 82.136.182.3 |

|

| Autentiseringstjänst SITHS för autentisering med SITHS eID | Anslutande SITHS eID-app https://authservice.siths.se

| 82.136.183.103 |

|

|

Anslutande IdP https://secure-authservice.siths.se | 82.136.183.104 |

|

|

| Testportal | https://test.idp.inera.se | 82.136.182.2 |

|

|

| Personuppgiftstjänstens användargränssnitt | https://pu.inera.se https://admin-pu.inera.se https://ws.pu.inera.se https://api.pu.inera.se | 82.136.182.28 |

|

|

| Spärradministration | https://sparradmin.inera.se https://ws.sparradmin.inera.se https://ws.sparrtjanst.inera.se | 82.136.182.25 |

|

|

| Samtyckestjänst | https://samtyckestjanst.inera.se https://ws.samtyckestjanst.inera.se | 82.136.182.26 |

|

|

| Loggtjänst | https://loggtjanst.inera.se https://ws.loggtjanst.inera.se | 82.136.182.31 |

|

|

Portar

- 443

- 80 (redirectas till https (443)

Transportkryptering

Allt trafik mot Ineras IAM-tjänster krypteras över HTTPS. För anrop mot vissa tjänster krävs Mutal TLS över HTTPS

TLS-protokoll

Lägsta TLS protokollversion som stöds är TLSv1.2

Cipher suites

Eftersom Ineras IAM-tjänster i dagsläget har två olika driftleverantörer har olika tjänster vissa variationer i vilka Cipher Suites som stöds.

Se Cipher Suites per protokoll och funktion genom att expandera nedan fält

Visa cipher suites över TLSv1.2 - Legitimeringstjänst IdP för medarbetare, Testsida för IdP, PU och Spärradministrationens gränssnitt

Dubbelriktad TLS

För IdP används dubbelriktad TLS på domännamnen secure[0-24].idp.inera<miljö>.[se/org] och följande cipher suites

| Cipher suite |

|---|

| TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 |

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 |

Enkelriktad TLS

- test.idp.inera<miljö>.[se/org]

- idp.inera<miljö>.[se/org]

| Cipher suite |

|---|

| TLS_ECDHE_RSA_WITH_CHACHA20_POLY1305_SHA256 |

| TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 |

| TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA |

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA |

| TLS_RSA_WITH_AES_128_GCM_SHA256 |

| TLS_RSA_WITH_AES_256_GCM_SHA384 |

| TLS_RSA_WITH_AES_128_CBC_SHA |

| TLS_RSA_WITH_AES_256_CBC_SHA |

| TLS_ECDHE_RSA_WITH_3DES_EDE_CBC_SHA |

| TLS_RSA_WITH_3DES_EDE_CBC_SHA |

Visa cipher suites över TLSv1.3 - Legitimeringstjänst IdP för medarbetare, Testsida för IdP, PU och Spärradministrationens gränssnitt

Dubbelriktad TLS

Enkelriktad TLS

- test.idp.inera<miljö>.[se/org]

- idp.inera<miljö>.[se/org]

| Cipher suite |

|---|

| TLS_AES_128_GCM_SHA256 |

| TLS_AES_256_GCM_SHA384 |

| TLS_CHACHA20_POLY1305_SHA256 |

Visa cipher suites över TLS 1.2 - SITHS eID Portal/Mina sidor (och dedikerad IdP), Certificate Services, Autentiseringstjänst

Dubbelriktad TLS

IdP använder inte dubbelriktad TLS hos denna driftleverantör.

Används t ex. för anslutande IdP mot Autentiseringstjänsten på https://secure-authservice.<miljö>.siths.se

| Cipher suite |

|---|

| TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 |

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 |

Enkelriktad TLS

| Cipher suite |

|---|

| TLS_DHE_RSA_WITH_AES_128_GCM_SHA256 |

| TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 |

| TLS_DHE_RSA_WITH_AES_256_GCM_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 |

| TLS_ECDHE_RSA_WITH_CHACHA20_POLY1305_SHA256 |

Visa cipher suites över TLS 1.3 - SITHS eID Portal/Mina sidor (och dedikerad IdP), Certificate Services, Autentiseringstjänst

Dubbelriktad TLS

IdP använder inte dubbelriktad TLS hos denna driftleverantör

Enkelriktad TLS

| Cipher suite |

|---|

| TLS_AES_128_GCM_SHA256 |

| TLS_AES_256_GCM_SHA384 |

| TLS_CHACHA20_POLY1305_SHA256 |

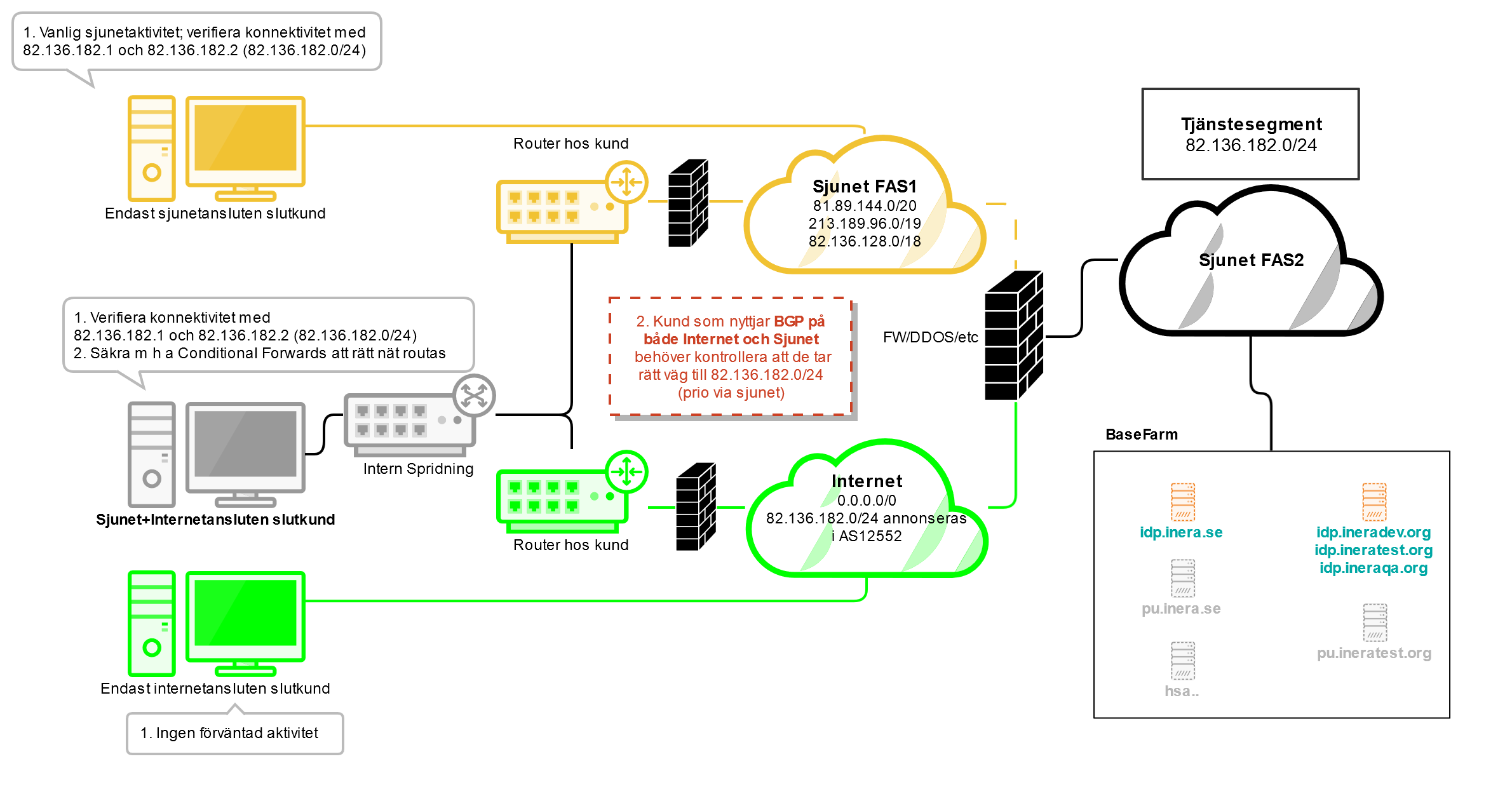

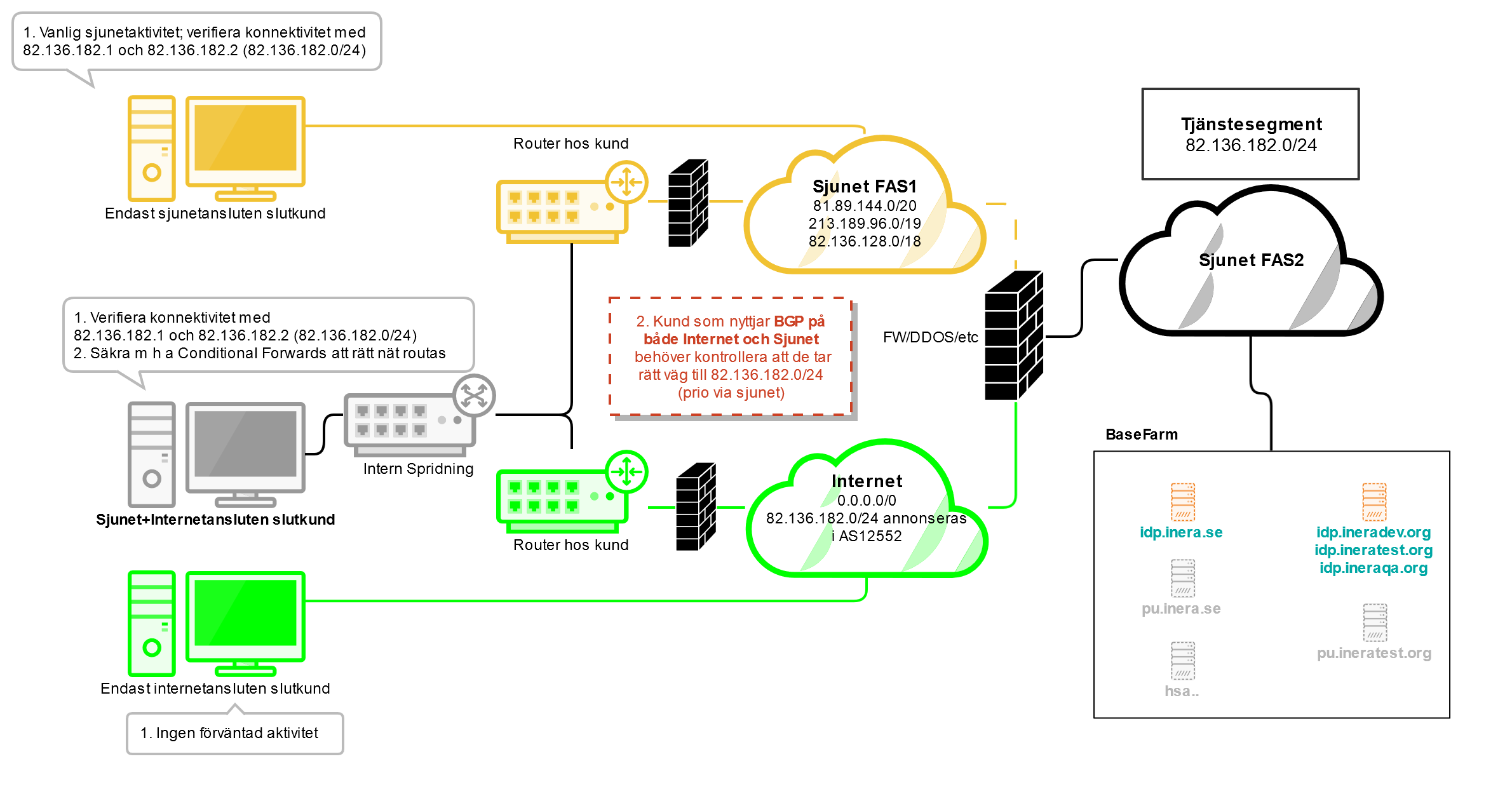

Sjunet

IAM-tjänsterna finns tillgängliga både på Sjunet och Internet med samma instanser och adresser, så kallad multi-homing. Detta gör att kunder som har en Sjunetuppkoppling behöver vara extra noggranna med att tänka över sina trafikmönster vid integration mot Ineras komponenter för Identitet- och åtkomsthantering

Klicka här för att expandera ...

Bakgrund

IP-adressblocken som omnämns under rubriken "Inledning" har historiskt funnits endast på Sjunet, och kan tidigare ha routats antingen via Internet eller Sjunet beroende på:

tidigare kommunikation från Sjunetförvaltningen om att alla dessa nät ska routas via Sjunet

tidigare kommunikation från Ineras Projekt, IdP- eller SITHS förvaltning om att 82.136.182.0/24 respektive 82.136.183.0/24 ska routas via Internet eller Sjunet beroende på hur man vill styra sina användares trafik vid inloggning till IdP:n

Beroende på hur er organisation routar dessa nät kommer ev. brandväggsöppningar att behöva utföras antingen i brandväggen för internet eller i brandväggen för Sjunet.

Åtgärder

Bestäm om ni vill nå dessa komponenter via Internet eller Sjunet.

Säkerställ att ni routar ovanstående adressblock rätt baserat på ovan val av routing

- Säkerställ att er trafik NAT:as bakom en IP-adress som matchar den routing ni väljer:

- Routing Sjunet → NAT bakom en Sjunet IP-adress

- Routing Internet → NAT bakom en Internet IP-adress

Webbadresser

Huvuddomäner

Subdomäner

Varje subdomän inom Ineras komponenter för identitet- och åtkomsthanteringhar ett syfte som beskrivs nedan

Klicka här för att expandera ...

| Tjänst | Subdomän | Anteckning |

|---|

| IdP för autentisering | idp.* |

|

|---|

| secure.idp.* | Användarautentisering via mTLS och Net iD Enterprise |

| SITHS eID Portal | portal.<miljö>.siths.se |

|

|---|

| Mina sidor | minasidor.miljö.siths.se |

|

|---|

| IdP för SITHS eID Portal och Mina sidor | idp.<miljö>.siths.se |

|

|---|

| Certificate Services | websocket-certificateservices.<miljö>.siths.se cms-pki.<miljö>.siths.se api-certificateservices.<miljö>.siths.se |

|

|---|

| Autentiseringstjänst | authservice.<miljö>.siths.se |

|

|---|

| secure-authservice.<miljö>.siths.se | Kommunikation via mTLS mellan IdP och Autentiseringstjänsten. Behövs endast för kunder som har en direktanslutning lokal IdP → Autentiseringstjänsten. |

| Testportal | test.idp.* |

|

|---|

| Tjänst | Subdomän | Anteckning |

|---|

| Personuppgiftstjänsten | pu.* | Användargränssnitt för person- och kontaktuppgifter |

|---|

| Spärradministration | sparradmin.* | Användargränssnitt för administration av spärrar inom patientdatalagen |

|---|

Fullständiga adresser

Nedan finns en tabell över samtliga hostnamn/adresser som används av Ineras komponenter för identitet- och åtkomsthantering samt övriga tjänster

Klicka här för att expandera ...

| Miljö | IdP för autentisering | IdP för SITHS eID Portal och Mina sidor | Certificate Services | Autentiseringstjänst | SITHS eID Portal | Mina sidor | Testportal |

|---|

| TEST | | idp.test.siths.se | websocket-certificateservices.test.siths.se cms-pki.test.siths.se api-certificateservices.test.siths.se | SITHS eID App → authservice.test.siths.se

IdP → secure-authservice.test.siths.se | portal.test.siths.se Används för systemtester och acceptanstester av Inera och våra leverantörer | minasidor.test.siths.se Används för systemtester och acceptanstester av Inera och våra leverantörer. Kunder kan utfärda Mobilt SITHS här med hjälp av SITHS-kort i QA

| test.idp.ineratest.org |

|---|

| QA | | idp.qa.siths.se

| websocket-certificateservices.qa.siths.se cms-pki.qa.siths.se api-certificateservices.qa.siths.se | SITHS eID App → authservice.qa.siths.se

IdP → secure-authservice.qa.siths.se | portal.qa.siths.se | minasidor.qa.siths.se | test.idp.ineraqa.org |

|---|

| PROD | | idp.siths.se

| websocket-certificateservices.siths.se cms-pki.siths.se api-certificateservices.siths.se | SITHS eID App → authservice.siths.se

IdP → secure-authservice.siths.se

| portal.siths.se | minasidor.siths.se | test.idp.inera.se |

|---|

Övriga tjänster

| Miljö | Personuppgiftstjänsten | Spärradministration |

|---|

| TEST | | |

|---|

| QA | N/A | N/A |

|---|

| PROD | | |

|---|

Anslutning av tjänst eller IdP → Ineras IdP

För att i en egen tjänst möjliggöra legitimering av användare via Ineras IdP

För e-tjänster eller lokala IdP:er som skall ansluta till IdP för autentisering.

- SAML-metadata exponeras på /saml

- OIDC-metadata exponeras på /oidc/.well-known/openid-configuration

Direktanslutning lokal IdP → Autentiseringstjänsten

För lokala IdP:er som skall ansluta direkt till Autentiseringstjänsten via Relying Party API enligt Anslutningsguide till Autentiseringstjänsten.

Integrationer mot externa system

IdP:ns integration mot HSA-miljöer

IdP interagrerar direkt mot HSA-katalogen för att hämta användarattribut, ej via den nationella tjänsteplattformen.

Klicka här för att expandera ...

För Spärradministrationstjänstens integrationer, se /wiki/spaces/CHDOK/pages/3475217939

Personuppgifttjänstens gränssnitt har beroenden till IdP för slutanvändares autentisering samt för Skatteverkets tjänst Navet, se Översikten i tjänstens SAD.

Felsökningsguide

Innehåller en översikt och målgruppsanpassade felsökningsguider

Allmän felsökning för nätadminitratörer

- DNS uppslag: Får klienten DNS-uppslag mot rätt IP-adresser? (Testet inkluderar ett DNS-namn från respektive subnät)

- Routing: Vilken väg tar trafiken (Sjunet/Internet)?

Använd tracert för att se vilken väg trafiken tar:- tracert -d 82.136.182.2 (Om den i slutet passerar 10.9.34.6 så går trafiken över sjunet)

- tracert -d 82.136.183.103 (Om den i slutet passerar 81.89.159.168 så går trafiken över sjunet)

- tracert -d 82.136.182.4

- NAT: Säkerställ att era klienter NAT:as bakom rätt adress beroende på vilken routing ni väljer så att trafiken hittar tillbaka

- Routing Sjunet → NAT bakom en Sjunet IP-adress

- Routing Internet → NAT bakom en Internet IP-adress

- Om ni inte kan Source-routa och ha olika NAT-adresser för era olika Interna nät måste samtliga nät NAT:as bakom rätt IP-adress beroende på ert val av routing (Internet/Sjunet)

För eTjänsts slutanvändare

- Kan du inte logga in i etjänsten?

- har du provat från fler datorer?

- JA: felanmäl till din lokala IT support och hänvisa gärna till den sida du nu läser: Nätverksinställningar för tjänster inom identitet och åtkomst

- NEJ: prova gärna med annan dator

- Anges något servicefönster med beräknad användarpåverkan på www.inera.se/driftstatus/kommande-atgarder/ eller allmän driftstörning på www.inera.se/driftstatus/ för etjänsten eller dess stödtjänster?

- JA: avvakta tills störningen/servicefönstret är avslutat

- NEJ: Kan du surfa till idp.inera.se eller och få fram bilden:

- JA: Kan en kollega logga in i etjänsten?

- NEJ: kontakta Inera Support (inera@support.se) och ange problem med etjänsten

- JA: kontakta lokal katalogansvarig för att säkerställa att du har rätt medarbetaruppdrag, attribut i HSA etc

- NEJ: din organisations nätadministratörer behöver öppna brandväggar och/eller justera DNS. Felanmäl till din lokala IT support och hänvisa gärna till denna sida.

- Har du testat ditt eID på test.idp.inera.se och det fungerar där?

- JA: felet ligger troligen i den etjänst du försöker nå, om det är en etjänst från Inera, kontakta Inera Support (inera@support.se) och ange problem med etjänsten

- NEJ: problemet är ditt eID (mobilt eller på SITHS kort) och du behöver felanmäla till din lokala SITHS eller HSA förvaltning

För eTjänsts förvaltning

- Erbjuds er eTjänst på Sjunet?

- JA: genomför vanliga informationsinsatser när tjänst finns på ny IP adress

- NEJ: Sitter vissa/alla av eTjänstens slutanvändare i organisation med Sjunet?

- Genomför tester innan övergång till IdP:n i så breda (geografiskt spridda) organisatoriska enheter som möjligt för att i god tid fånga och hantera de användargrupper på nätsegment som har konntektivitetsproblem

- Eventuellt implementera loggning av konnektivitet och kontakta Säkerhetstjänsters förvaltning genom ett ärende till support@inera.se

- Fungerar autentisering i Testportalen (test.idp.inera.se)

- JA: felet ligger troligen etjänsten

- NEJ: problemet är den aktuella personenens eID:t (mobilt eller på SITHS kort) och behöver felanmälas till den lokala SITHS förvaltningarna (IT support)

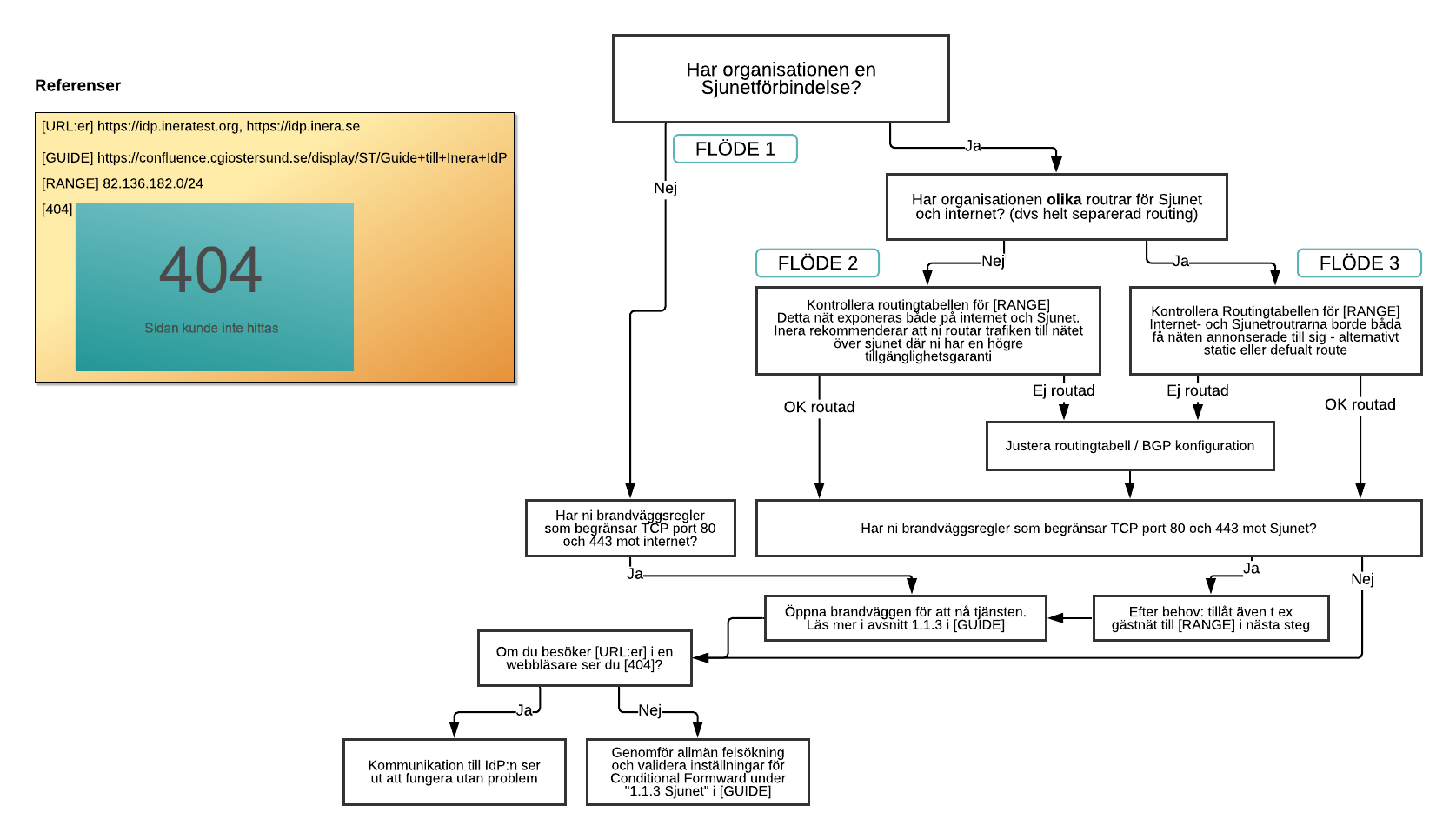

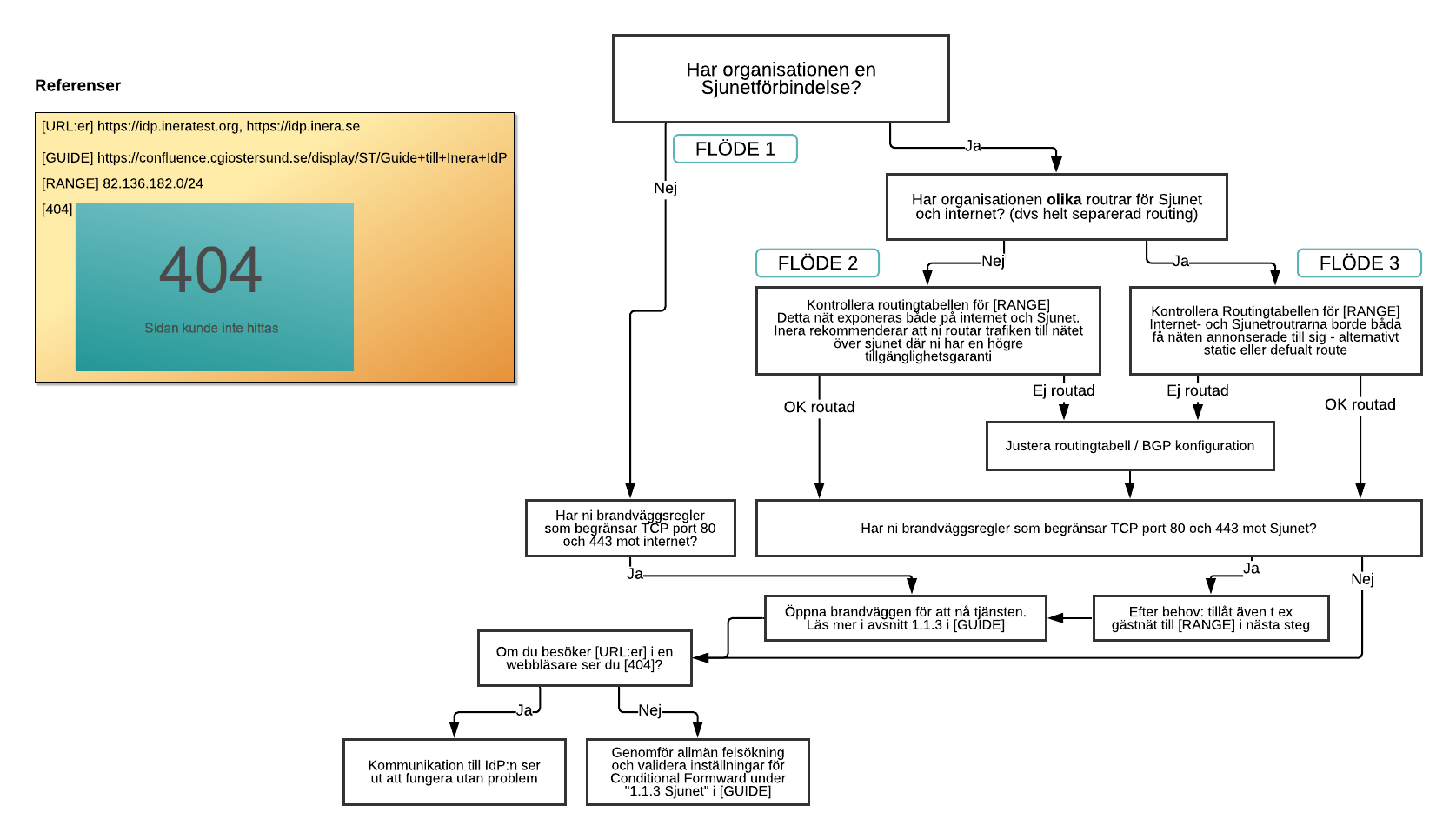

För sjunetansluten organisations nätverksadministratörer

- Kontrollera att portar öppnats och instruktioner följts i avsnitt Nätverksinställningar för tjänster inom identitet och åtkomst#Sjunet?

- Har organisationen olika routrar för Sjunet och internet? (d v s separat routing)?

- JA: Kontrollera routingtabell för 82.136.182.0/24 och/eller 82.136.183.0/24 (exponeras både på Sjunet och internet)

- Inera rekommenderar att ni routar trafiken över sjunet där ni har en högre tillgänglighetsgaranti

- Justera tabell / BGP

- NEJ: Kontrollera routingtabell för 82.136.182.0/24 och/eller 82.136.183.0/24 (exponeras både på Sjunet och internet)

- Båda routrarna bör få näten annonserade till sig - alternativt static/default route

- Justera tabell / BGP

- Har organisationen brandväggsregler som begränsar TCP trafik på portarna 80 eller 443 mot internet? Öppna dessa efter behov och nät

För EJ sjunetansluten organisations nätverksadministratörer

- Har ni brandväggsregler som begränsar TCP trafik på portarna 80 eller 443 mot internet?

- JA: Öppna dessa mot 82.136.182.0/24 och/eller 82.136.183.0/24

- NEJ: Om klienter på aktuella nät för slutanvändare besöker idp.inera.se och idp.ineratest.org (eller motsvarande tjänsts adress/miljö) i webbläsare ser de då "404"?

- NEJ: Kontrollera att portar öppnats och instruktioner följts i avsnitt Nätverksinställningar för tjänster inom identitet och åtkomst#Sjunet?

- JA: Kommunikationen med Ineras IdP och andra Ineratjänster fungerar

Fullständigt fråga-svarsträd och översikt

Översikt: tre olika nätscenarier för slutkund

Fullständigt fråga-svarsträd