- Skapad av Former user, senast ändrad av Former user den mars 08, 2023

Du visar en gammal version av den här sidan. Visa nuvarande version.

Jämför med nuvarande Visa sidhistorik

« Föregående Version 192 Nästa »

Innehållsförteckning

Nedladdning för Produktionsmiljö

Obligatorisk uppgradering

Från och med 31 januari 2023 krävs minst version 2.0 av SITHS eID-Windowsapp.

Observera även att SITHS Admin och Mina sidor hos Telia är beroende av Net iD Enterprise för att fungera. Det är därför viktigt att installera rätt paket av SITHS eID-appen för Windows på datorer som används tillsammans med dessa tjänster (Inte MD-paketen). SITHS eID Portal som lanseras våren 2023 kommer att fungera med valfri paketering av SITHS eID-appen för Windows.

Viktig information kring installation

- Starta alltid om datorn efter avinstallation

- Blanda inte paket:

- Det går att byta version inom samma paketering genom att bara installera över tidigare version

- Vill man byta paket måste man: 1. Avinstallera, 2. Starta om datorn, 3. Installera det nya paketet

- Eftersom SITHS eID-appen inte är lika "känd" som programvaror från Microsoft eller andra stora utvecklare. Kan det hända att ni måste göra vissa undantag på er klientmiljö för att det ska gå att ladda ner och/eller installera och köra SITHS eID-appen.

| SITHS eID-version | SAC-version | Nedladdningslänk | Filstorlek och Hashvärde | Kommentar | Releasedatum |

|---|---|---|---|---|---|

| 2.0.8325.17496 | 10.8.2452.0 | Visa SHA256 och filstorlek SHA256: A136920FAF6983F8A08467A96BC0DD3F Storlek 11 248 488 byte (10 984,8515625 KiB) | Kompatibel med Net iD Enterprise |

| |

Visa SHA256 och filstorlek SHA256: 59FA3D6FAEDA83F6F8077F4946965F07 Storlek 40 623 992 byte (39 671,8671875 KiB) | INTE kompatibel tillsammans med Net iD Enterprise |

| |||

Visa SHA256 och filstorlek SHA256: F7A890F64C56DA88FAD387EE632E6883 D66A6DFB10EEE3CCF58E593B0E9D3075 Storlek 11 248 504 byte (10 984,8671875 KiB) |

|

| |||

| Visa SHA256 och filstorlek SHA256: 5D7EF972236934277B9BE9492B16BD7D C2F237B94D6AE1951221420AC1017639 Storlek 40 623 840 byte (39 671,71875 KiB) |

| | ||

|

|

| Visa SHA256 och filstorlek SHA256: 4A4EBF37FAD4AFCF1BB61EAF13E635D4 38F90A94D22AE283A637B28708EECC6E Storlek 4 079 616 byte (3984 KiB) |

|

Supporterade versioner och plattformskrav

Supporterade versioner

- senaste versionen av SITHS eID-appen för Windows

- näst senaste versionen av SITHS eID-appen för Windows i 6 månader efter release av en nyare version

Vid felanmälan måste felet kunna återskapas i någon av följande versioner av SITHS eID-appen för Windows.

| SITHS eID-version | Utgivningsdatum | Sista datum för support |

|---|---|---|

| 2.0 |

| Ej planerat |

| 1.3 |

| 31 januari 2023. Denna version är förutsätter att Net iD Enterprise finns installerad på användarens dator. |

Plattformskrav

Plattformskraven kan variera med varje release av appen. För nu gällande plattformskrav se Användarhandbok - SITHS eID Windowsklient.

Övriga paketeringar

Nedladdning av övriga paketeringar

Paketeringar för:

- Systemutvecklare, testare och systemförvaltare. Dessa paketeringar ger möjlighet att, i appen, byta vilken miljö (TEST, QA eller Produktion) som används.

- IT-organisationer som bara vill hantera ett paket för flera användargrupper kan använda dessa paket och styra av miljöbytesfunktionaliteten för vissa användare som endast ska jobba mot Produktionsmiljö

| Testmiljö | SITHS eID-version | SAC-version | Nedladdningslänkar | Filstorlek och Hashvärde | Kommentar | Releasedatum |

|---|---|---|---|---|---|---|

| TEST, QA och Produktion | 2.0.8325.17496 | 10.8.2452.0 | Visa SHA256 och filstorlek SHA256: 2A36D117EBF4BE9A334D9EB8E1840FBC Storlek 11 262 648 byte (10 998,6796875 KiB) | Kompatibel med Net iD Enterprise |

| |

Visa SHA256 och filstorlek SHA256: 7D1A4C61B11BC519C790DAABECD1AD49 Storlek 40 638 656 byte (39 686,1875 KiB) | INTE kompatibel tillsammans med Net iD Enterprise |

| ||||

| Visa SHA256 och filstorlek SHA256: 91442EFA25198CCC4D6D6FBD7D0AF093 BBA237C31546B6442BF2EDAB1CB048CD Storlek 11 262 656 byte (10 998,6875 KiB) |

|

| |||

Visa SHA256 och filstorlek SHA256: DB2D0FA5A008AC869C3DB93ECDE7E91E 894B8DBF929127650C9AACAC22A50AD6 Storlek 40 638 504 byte (39 686,0390625 KiB) |

| |||||

|

|

(Ej supporterad efter 2022-12-31, därav ingen nedladdningslänk) | Visa SHA256 och filstorlek SHA256: 7F313F5D23D2DAB2AF316C579CF75B25 724AEAAE65D0DD8C2DC356F723EDDF5E Storlek 4079616 bytes (3984 KiB) |

|

| |

|

|

(Ej supporterad efter 2022-12-31, därav ingen nedladdningslänk) | Visa SHA256 och filstorlek SHA256: D739EE9C57CCCF11AF98F649AC2AD3F0 576823BAD784141CE2D64945513D1B8C Storlek 4079616 bytes (3984 KiB) |

|

Beskrivningar av olika paketeringar

Samtliga paket nedan stödjer följande funktioner i själva SITHS eID-appen:

- Legitimering och underskrift med fristående underskriftstjänst med hjälp av autentiseringslösningen out-of-band i SITHS eID-appen

- Upplåsning med puk-kod i SITHS eID-appen

- Upplåsning med Mobilt SITHS eller vid fysiskt möte med id-administratör i SITHS eID-appen (endast kort utgivna från SITHS eID Portal)

Paketeringsnamn | Installationsfilens namn | Förklaring | Stödjer (tillägg) | Stödjer INTE |

|---|---|---|---|---|

SITHS eID-app för Windows | SITHS_eID_for_Windows-Setup-<version>.exe | Paketering för vanliga användare. Fungerar endast för Produktionsmiljöer. |

|

|

SITHS eID-app för Windows – MD | SITHS_eID_for_Windows-MD-Setup-<version>.exe | Paketering för vanliga användare. Fungerar endast för Produktionsmiljöer. MD = Minidriver |

| Kan INTE kombineras med Net iD Enterprise.

|

SITHS eID-app för Windows – ENV | SITHS_eID_for_Windows-ENV-Setup-<version>.exe | Paketering för testare, systemutvecklare och förvaltare, samt annan personal som jobbar i flera olika driftsmiljöer. ENV = Environment |

|

|

SITHS eID-app för Windows – MD-ENV | SITHS_eID_for_Windows-MD-ENV-Setup-<version>.exe | Paketering för testare, systemutvecklare och förvaltare, samt annan personal som jobbar i flera olika driftsmiljöer. MD = Minidriver, ENV = Environment |

| Kan INTE kombineras med Net iD Enterprise.

|

Installation

Se även den tekniska dokumentationen på Thales sidor om du söker:

- Inställningar som kan göras för Thales Safenet Authentication Client (SAC) - Se "Administrator guide"

- Information om kompatibilitet för kortläsare och operativsystem för SAC minidriver i MD-paketeringarna av SITHS eID-appen för Windows - "Se Release Notes"

- ADMX/ADML-filer som kan användas för styrning av inställningar för SAC minidriver via Grupp principer (GPO)

Under rubrikerna nedan har vi lyft fram några av de vanligaste inställningarna som man behöver förhålla sig till vid installation, användning och för konfiguration av SITHS eID-appen och SAC.

Detaljerad information om installation

Certifikatinläsning för MD-paketering

För optimal hantering av autentiseringslösningar baserade på Dubbelriktad TLS/Mutual TLS (mTLS) bör Microsofts egen certifikatpropageringstjänst stängas av. Detta görs med fördel med hjälp av Microsoft grupp principer (GPO).

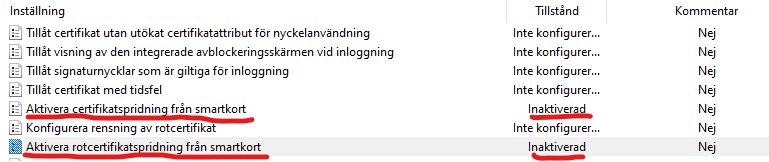

Gruppprincipen hittas här: Computer Configuration\Administrative templates\Windows Components\Smartcard

Följande inställningar ska inaktiveras:

- Activate certificate propagation from smartcard

- Activate root certificate propagation from smartcard

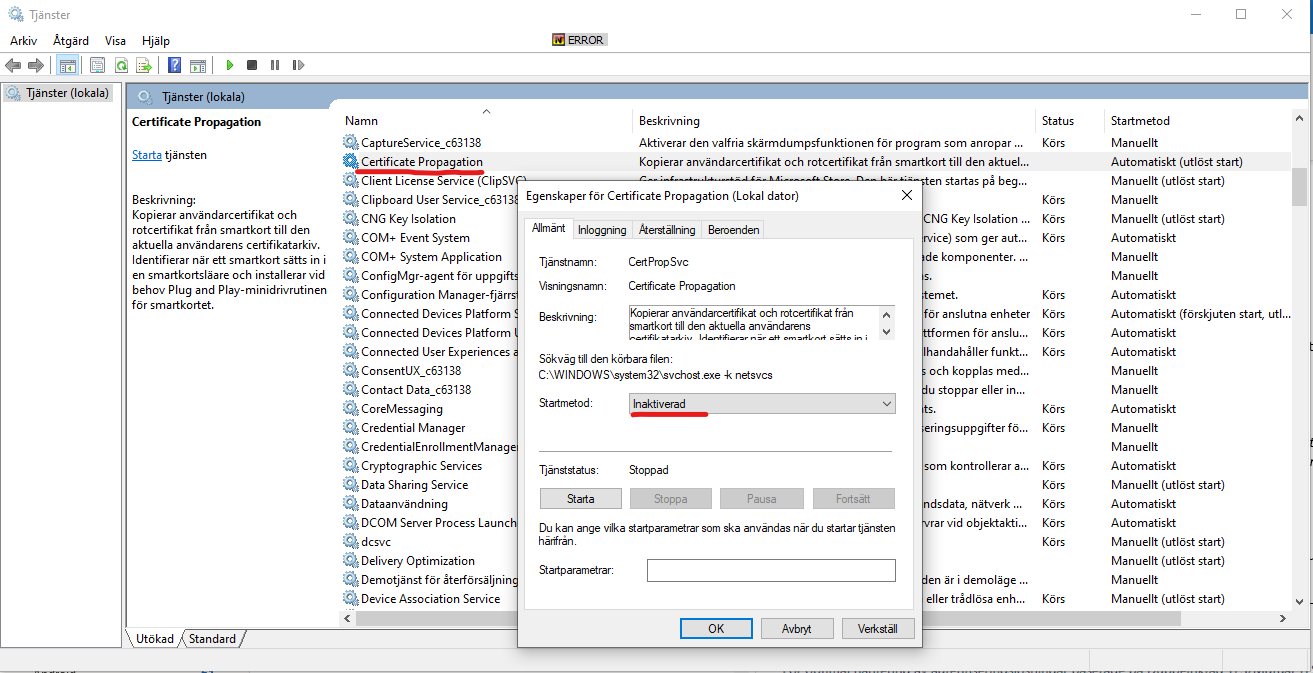

Även Microsofttjänsten CertPropSvc inaktiveras

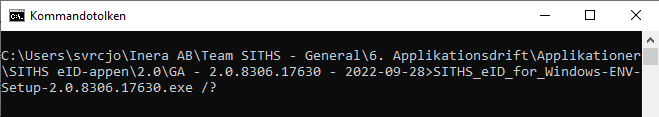

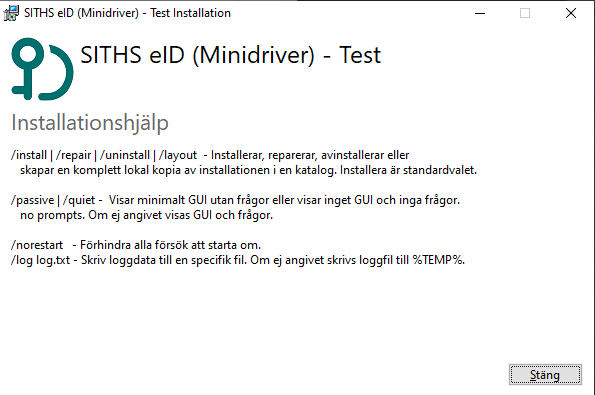

Installationsparameterar

Installationspaketet för SITHS eID Windowsklient levereras endast som en .exe fil. Detta beror på att att denna installation i sin tur består av ett antal MSI-paket från Ineras olika leverantörer. Installationspaketet stödjer ett antal flaggor som kan användas om installationen ska köras via en kommandotolk eller som en oövervakad installation. Vilka installationsflaggor som finns kan visas genom flaggan /?.

Exempel: <installationsfilensnamn> /?

Oövervakad/Tyst installation

Kan genomföras genom installationsflaggorna /quiet eller /passive

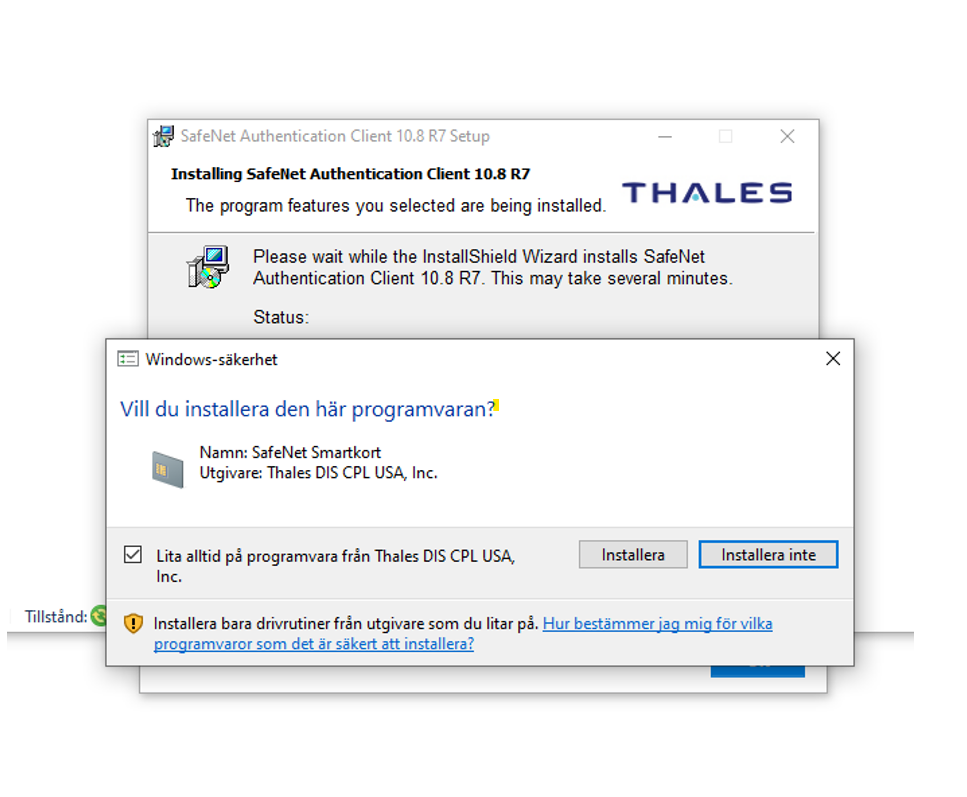

Varning om att lita programvara från Thales DIS

Tyst installation av SITHS eID i MD-paketering kräver för tillfället installation av tillit till Thales kodsigneringscertifikat. Arbete pågår för att certifiera drivrutinerna från Thales hos Microsoft så att detta inte ska behövas i framtiden.

Se rubriken Installera tillit till Thales kodsigneringscertifikat för information om hur tillit installeras

Varningen kommer från hur Windows hanterar installation av drivrutiner som inte är certifierade av Microsoft. Drivrutinerna från Thales som används för autentiseringslösningen Dubbelriktad TLS/Mutual TLS (mTLS) är ännu inte certifierade av Microsoft. För användare som gör denna installation manuellt kan man gå vidare genom att välja "Installera" i användardialogen nedan.

Valet i rutan "Lita alltid på programvara från Thales DIS CPL USA, Inc." avgör huruvida tillit till Thales kodsigneringscertifikat ska installera permanent på aktuellt dator eller om datorn endast ska lita på certifikatet för den pågående installationen.

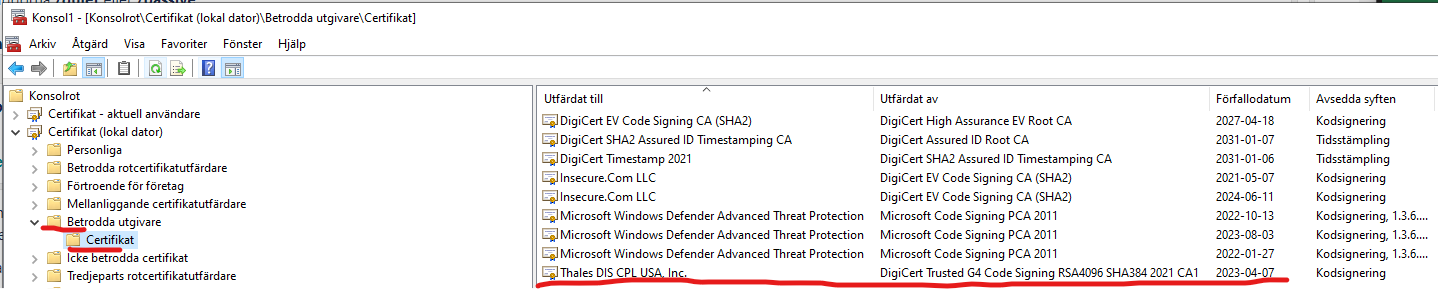

Installera tillit till Thales kodsigneringscertifikat

För att kunna genomföra en oövervakad installation av behöver Thales kodsigneringscertifikat vara betrott på de datorer där SITHS eID i MD-paketering ska installeras. Thales kodsigneringscertifikat publiceras som en del av releasen och återfinns.

OBS! Säkerställ att installation av tillit sker i datorns certifikatslagring och INTE i användarens certifikatlagring. Certifikatet behöver installeras i datorns certifikatlagring under "Betrodda utgivare/Trusted publishers".

Här kan du Ladda ner Thales kodsigneringscertifikat

Tillit till dessa certifikat kan med fördel installeras med Microsoft grupp principer (GPO).

Firefox

Vid tyst installation på klientdatorer med webbläsaren Firefox får man två olika beteenden för Autentiseringslösningar baserade på mTLS beroende på om webbläsaren är öppen när den tysta installationen körs:

- Firefox öppen:

- certifikatval hanteras av Firefox.

- pin-dialog hanteras av Windows.

- Firefox stängd

- certifikatval hanteras av Firefox.

- pin-dialog hanteras av Firefox.

Dessa olika beteenden beror på att SAC PKCS#11 inte kan installeras om Firefox är öppen när den tysta installationen körs.

Avinstallation

Vid tyst avinstallation gäller det att tänka på att användarens dator måste startas om innan SITHS eID Windowsklient installeras på nytt.

Detta beror på att avinstallationen tar bort viktiga filer från datorn vid nästa omstart. Har man då redan installerat SITHS eID Windowsklient på nytt kommer viktiga filer att tas bort vid omstart och göra att SITHS eID Windowsklient inte kommer gå att använda.

Konfiguration efter installation

Efter installation kan vissa inställningar i Windowsregistret göras för att justera hur SITHS eID-appen och SAC ska fungera.

Paketeringar som innehåller SAC minidriver (MD-paketen)

Detta avsnitt gäller endast för autentiseringslösningar baserade på Dubbelriktad TLS (mTLS) och därmed de paket av SITHS eID-Windowsapp som innehåller SAC minidriver. Se mer information om hur certifikat läses från SITHS-kortet till datorn och de två olika autentiseringslösningarna på denna sida: Inläsning av SITHS-kort på Windows

Följande inställningar kan även justeras med hjälp av de ADMX/ADML-filer som finns publicerade på Thales sidor för respektive version av SAC

Aktivera "PIN-SSO"

Vid installation kommer användarens pin-kod för legitimering att "cachas" av SAC minidriver för att användaren inte ska behöva ange sin pin-kod upprepade gånger.

Följande konfiguration i Windowsregistret styr denna timeout och är som standard konfigurerad till att PIN-SSO är Aktiv:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\SafeNet\Authentication\SAC\GENERAL DWORD: SingleLogon value=2

PIN-SSO nollställs automatiskt när:

- Den timeout som kan definieras enligt rubriken nedan uppnås, se Hantera timeout för SSO

- Datorn startas om

- När användaren drar ut sitt SITHS-kort ur kortläsaren

För att stänga av detta beteende justeras registervärdet enligt nedan

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\SafeNet\Authentication\SAC\GENERAL DWORD: SingleLogon value=0 (SSO AVSTÄNGD)

Om ni lägger till ovan nämnda registervärden under ALLA användarprofiler på datorn (HKEY_CURRENT_USER) med hjälp av Grupprinciper/Group policies (GPO:er) i er miljö kan ni få PIN-SSO att nollställas även vid:

- Strömsparläge/Viloläge

- Låst användarsession

Möjliga värden för denna inställning är:

- 0 - SAC begär pin när det behövs

- 1 - SAC använder PIN-SSO för applikationer som använder Microsoft CAPI/CAPI2

- 2 - SAC använder PIN-SSO för applikationer som använder Microsoft CAPI/CAPI2 och PKCS#11

Hantera timeout för PIN-SSO

Vid installation kommer cachningen av användarens pin-kod att upphöra efter en given tid

Följande konfiguration i Windowsregistret styr denna timeout och är som standard konfigurerad till en timeout om 4h:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\SafeNet\Authentication\SAC\GENERAL DWORD: SingleLogonTimeout value=14400 (timeout i sekunder --> dvs 4h)

För att ändra detta beteende justeras registervärdet enligt nedan:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\SafeNet\Authentication\SAC\GENERAL DWORD: SingleLogonTimeout value=<ange timeout i sekunder>

Utöver denna timeout nollställs pin-SSO när:

- Datorn startas om

- När användaren drar ut sitt SITHS-kort ur kortläsaren

Stäng av installation av rotcertifikat

Efter att ni skapat denna registernyckel och registervärde behöver datorn startas om

Vid installation av MD-paketen kommer SAC minidriver som standard att vilja installera tillit till rotcertifikat som finns på SITHS-korten på användarens dator. Rotcertifikat fanns på SITHS-korten för 410-korten (produkter vars produktnummer börjar med "4" eller "9" (4XX resp. 9XX).

För att ändra detta beteende justeras registervärdet enligt nedan:

HKEY_LOCAL_MACHINE\SOFTWARE\SafeNet\Authentication\SAC\CertStore\ DWORD: PropagateCACertificates value=0 (Installation inaktiverad)

Möjliga värden för denna inställning är:

- 0 - SAC försöker inte installera tillit till rotcertifikat från SITHS-kortet på användarens dator

- 1 - SAC försöker installera tillit till rotcertifikat från SITHS-kortet på användarens dator

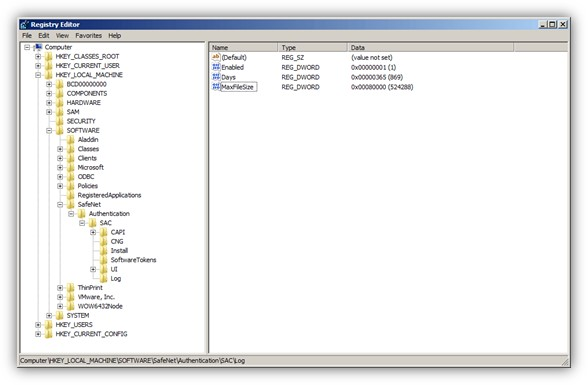

Aktivera loggning för Dubbelriktad TLS/Mutual TLS (mTLS) - SAC minidriver

Aktivera endast loggning när du försöker återskapa felet och ska ta ut en logg att skicka in till supporten. Detta eftersom loggningen skriver stora mängder loggar.

- Töm mappen C:\Windows\Temp\eToken.log på eventuella gamla loggfiler

- Skapa en registernyckel vid namn Log

- På följande plats i Windows-registret: HKEY_LOCAL_MACHINE\SOFTWARE\SafeNet\Authentication\SAC

- Under registernyckeln Log skapas följande registervärden som 32-bitars värde (DWORD)

- Enabled = 1

- 0 - Loggning avstängd

- 1 - Loggning startad

- Enabled = 1

- Starta om datorn för att börja fånga loggar

- Återskapa felet

- Stäng av loggning igen genom att sätta Enabled= 0

- Starta om datorn

- Loggfilerna samlas i mappen C:\Windows\Temp\eToken.log på datorn

- Spara mappen eToken.log som en zip-fil och bifoga den till ärendet

- Om filen blir stor kan vi behöva be Thales skapa en länk för uppladdning av filen. Denna kommer då att skickas direkt till den kontaktperson som skapade ärendet hos Inera support.

Övriga registervärden för logginställningar:

- När loggning aktiverats kommer följande även följande defaultvärden användas. Dessa kan justeras via egna 32-bitars värden (DWORD), men vi rekommenderar att ni låter dem vara kvar på default.

- Days = 1

- Antal dagar som loggen skapas

- MaxFileSize = 2000000 (2Mb)

- Maxstorlek för respektive loggfil i mappen eToken.log

- Days = 1

- Registervärdet TotalMaxSize = 20000000 (20 miljoner = 20Mb) kan skapas för att styra den totala maxstorleken på hela mappen eToken.log. Observera dock att denna inställning kan medföra att äldre loggar som behövs vid felsökning kan komma att skrivas över av nyare loggar.

- Maximal filstolek på hela mappen eToken.log

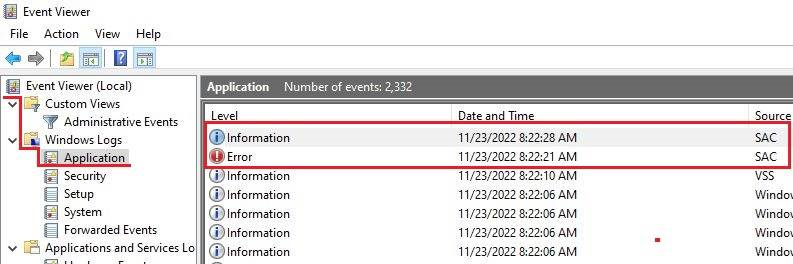

Loggning för Dubbelriktad TLS/Mutual TLS (mTLS) med SAC minidriver i Windows loggbok (event viewer)

- Skapa värdet EnableLogEvents som ett 32-bitars värde (DWORD)

- På följande plats i Windows-registret HKEY_LOCAL_MACHINE\SOFTWARE\SafeNet\Authentication\SAC\General

- Dessa syns sedan i Windows Event Viewer i loggen Application med Source=SAC

För organisationer som inte använder AD-inloggning med SITHS eID på kort

OM ni inte använder AD-inloggning kan denna funktionalitet stängas av via följande registerinställningar

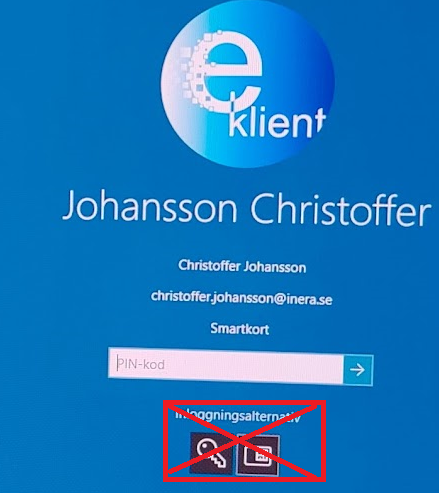

Inaktivera upplåsning med PUK (Lås upp PIN) vid Windows inloggningsskärm

Skapa ett REG_DWORD i underföljande registernyckel HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Authentication\Credential Providers\{673FACBC-6DF0-425b-B558-48DF53E95EC3}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Authentication\Credential Providers\{673FACBC-6DF0-425b-B558-48DF53E95EC3}

DWORD: Disabled value=1 (Döljer valet att låsa upp ett blockerat kort med PUK-koden. Menyvalet vid namn "Lås upp PIN")

Möjliga värden för denna inställning är:

- 1 = Valet att låsa upp med puk är dolt

- 0 = Valet att låsa upp med puk syns

Inaktivera valet för användaren att logga in med smartkort vid Windows inloggningsskärm

Skapa ett REG_DWORD i underföljande registernyckel HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Authentication\Credential Providers\{8FD7E19C-3BF7-489B-A72C-846AB3678C96}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Authentication\Credential Providers\{8FD7E19C-3BF7-489B-A72C-846AB3678C96}

DWORD: Disabled value=1 (Döljer valet för smartkort)

Möjliga värden för denna inställning är:

- 1 = Valet att logga in med smartkort är dolt

- 0 = Valet att logga in med smartkort syns

SITHS eID-appen: ENV-paketeringar (Stäng av miljöbytesmöjlighet)

Vid installation av ENV-paketen kan miljöbytesfunktionaliteten inaktiveras och appen styras mot en specifik miljö via Windowsregistret.

För att göra detta behöver:

- Nedan 2st registervärden justeras

- Appen startas om eller refreshas genom tangentbordsknappen F5 efter att värdena har ändrats

Stäng av miljöbyte

Möjliga värden:

- True - Tillåter miljöbyte

- False - Tillåter inte miljöbyte

Exempel för hur man stänger av miljöbytesfunktionaliteten genom att ändra följande strängvärde under HKLM.

HKEY_LOCAL_MACHINE\SOFTWARE\Inera\AuthenticationClient\LocalConfiguration String: AllowConfigurationChange value=False

Styr standardmiljö

För att ändring av detta registervärde ska innebära byte av miljö måste HKEY_LOCAL_MACHINE\SOFTWARE\Inera\AuthenticationClient\LocalConfiguration\[AllowConfigurationChange] vara satt till False

Möjliga värden:

- Test

- QA

- Produktion

Exempel för hur man styr appen att alltid gå mot Produktionsmiljön genom att ändra följande strängvärde under HKLM.

HKEY_LOCAL_MACHINE\SOFTWARE\Inera\AuthenticationClient\LocalConfiguration String: LocalConfiguration value=Produktion

Kända fel

Fel/ändringar där åtgärd utreds

| Jira-nummer | Beskrivning | Planerad åtgärd |

|---|---|---|

Användarinteraktion krävs för att acceptera tillit till drivrutiner från Thales även vid tyst installation av SITHS eID-Windowsapp i MD-paketering

| Nästa release | |

Nollställning av PIN-SSO fungerar inte korrekt på virtuella skrivbord | Nästa release | |

| IAM-3285 | Användardialog om installation av tillit till SITHS rotcertifikat för CAs som inte längre används | Nästa release |

SITHS eID-appen väljer ibland fel kort som aktivt i produktionsmiljöer där användare har tjänstekort från flera olika e-legitimationsutfärdare och det är svårt att avgöra vilket kort som ska väljas | Nästa release | |

SITHS eID-appen kraschar om tjänsten Windows Push Notifications User Service_XXXX (WpnUserService_ee16c) inte är startad på klientsystemet | Nästa release | |

SITHS eID-appen kraschar om tjänsten Smart Card (SCardSvr) inte är startad på klientsystemet. SITHS eID-appen kraschar om kortläsare/smartkort ej fanns insatt i datorn. | Nästa release | |

| PIN-SSO timeout nollställs inte alltid efter att konfigurerad tid (default 4h) har passerat | Ej fastställt | |

| Addera stöd för SITHS eID-Windowsklient och autentiseringslösningen out-of-band tillsammans med Windows server som backend för virtualiseringsteknik för klienter | Ej fastställt | |

| Utöka stöd för kortläsare med extern pin-pad till att även inkludera SITHS äldre kortprodukter 410-kort (Produktnr. 4XX och 9XX) 840-kort (Produktnr. 5XX) | Ej fastställt | |

Förtydliga användardialogen vid Windows inloggningsskärm. Idag väljer användare felaktigt menyvalet Lås upp PIN när de ska logga in på Windows med SITHS eID på kort. Det korrekta sättet att logga in finns dokumenterat på följande sida: Inloggning och autentisering i Windows | Ej fastställt |

Saknar planerad rättning

SACMonitor.exe - Systemfel (eToken.dll kan inte hittas)

Feltext: Kodkörningen kan inte fortsätta eftersom det inte går att hitta eToken.dll. Prova att installera om programmet.

Orsak: Kan inträffa from. version 2.0 av SITHS eID-Windowsapp. Beror på att användaren/lokal IT har avinstallerat SITHS eID-appen och installerat den igen utan att först starta om datorn. Vid omstart kommer avinstallationsscriptet att köras vid uppstart och ta bort eToken.dll från den senast utförda installationen som gjordes innan omstarten.

Åtgärd: Starta om datorn efter avinstallation av SITHS eID-appen innan du installerar den igen enligt den uppmaning som visas för användaren vid avinstallation.

Exempel på felmeddelanden:

- Efter omstart av datorn får man följande felmeddelande

- Vid avinstallation av SITHS eID får man följande uppmaningar som ska förhindra att detta sker

Sätt in kortet i kortläsaren (fast kortet sitter i)

Feltext: Olika beroende på hur inloggning sker och vart man tittar. Kan vara ett:

- felmeddelande i tjänsten där man försöker logga in. Framförallt vid autentiseringslösningen med Dubbelriktad TLS (mTLS)

- att det ser ut som att man inte satt i något kort i SITHS eID-appen vid autentiseringslösningen out-of-band

Orsak: Kan t ex. inträffa om man har:

- certifikat för fel miljö på det SITHS-kort du använder

- problem med drivrutinerna för den kortläsare man använder. Se till att alltid använda senaste versionen av drivrutiner från tillverkaren av kortläsaren och inte de som laddas ner automatiskt av Windows

- problem med strömsparläge för kortläsaren på datorn. Kan justeras både i BIOS och i inställningar för energisparläge på datorn beroende på om det är en inbyggd eller extern kortläsare

- problem med drivrutinen för kortet (SAC PKCS#11)

Åtgärder:

- Starta om datorn

- Om felet kvarstår - Kontakta lokal IT för att utesluta problem med kortläsare eller certifikat. För mer information om hur certifikaten läsas in från SITHS-kortet i de olika autentiseringsmetoderna, se Inläsning av SITHS-kort på Windows

Exempel på felmeddelanden:

- Från Ineras IdP

Problem att ladda ner SITHS eID-appen

Feltext: Olika beroende på vilken typ av klientskydd och webbläsare. Nedan exempel kommer från Microsoft Edge som stoppar nedladdning av SITHS eID-appen.

- <namn på fil som laddas ner> laddas inte ned ofta. Kontrollera att du litar på <namn på fil som laddas ner> innan du öppnar den.

Orsak: Organisationens IT-avdelning har säkerhetsinställningar som inte tillåter nedladdning av exekverbara filer som klientskydded/operativsystemet/webbläsaren inte känner igen då de inte laddats ner tillräckligt många gånger globalt.

Åtgärd: Säkerställ att just er IT-miljö tillåter nedladdning av installationsfilerna för SITHS eID-Windowsapp alternativt tillse att IT-funktionen laddar ner och distribuera installationen enligt de distributionsverktyg som ni använder internt.

Exempel på felmeddelanden:

Problem att installera eller starta SITHS eID-appen

Feltext: Olika beroende på vilken typ av klientskydd som används. Nedan exempel kommer från Windows Defender där ASR-regler sätter stopp för installation av SITHS eID-appen och även att programmet SITHS_eID.exe får startas manuellt eller vid appväxling när användaren väljer autentiseringsmetoden.

Orsak: Organisationens IT-avdelning har säkerhetsprogramvaror som identifierar hot mot datorn i form av försöka att installera och/eller starta applikationer som inte känns igen eller har godkänts av IT-avdelningen/IT-säkerhetsavdelningen. SITHS eID-appen är, på den globala marknaden, både en ny och relativt liten applikation och känns därför inte igen av denna typ av applikationer.

Åtgärd:

- Säkerställ att just er säkerhetsprogramvara tillåter att både installation och start av SITHS eID-appen tillåts. Som hjälp har vi ovan listat de checksummor (hash-värden) som installationspaketen har för att IT-avdelningen ska kunna veta att det är just den SITHS eID-app som Inera distriburerar som man tillåter.

- Prova en annan webbläsare.

Exempel på felmeddelanden:

Felaktigheter i vilka certifikat som går att välja vid inloggning med mTLS

Feltext: Feltext saknas. Påverkar autentiseringslösningar baserade på Mutual TLS, dvs. SITHS eID i MD-paketering och där inloggningen sker via webbläsare eller i övrigt baserar sig på att certifikaten hämtas via Windows certifikatlagring (My store). Felet består i att användaren av ex. webbläsaren ombeds att välja certifikat för inloggning. I detta val kan man se något av följande problem:

- Det visas certifikat för kort som inte längre är anslutna till datorn

- Certifikat för nyligen anslutna kort visas inte

Orsak: Hanteringen av certifikat i Windows certifikatlager kan hanteras både av SITHS eID-appen i MD-paketering (med hjälp av SAC) eller Windows egna tjänst.

Åtgärd: Inaktivera Windows egen tjänst för certifikatpropagering Certificate Propagation (CertPropSvc). Detta kan göras:

- Manuellt på datorn

- Via grupp principer för Microsoft AD

- [Computer Configuration\Administrative Templates\Windows Components\Smart Card]

- Inaktivera följande två inställningar

- Via registerinställningar

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\CertProp

- Nycklarna CertPropEnabled och EnableRootCertificatePropagation ska vara inaktiverade

- Inga etiketter